Użyteczne wymachy

23 kwietnia 2009, 10:04Telefon można zabezpieczyć przed wykorzystywaniem przez nieupoważnione osoby, wpisując każdorazowo PIN lub hasło, ale jest to dość uciążliwa procedura, z której chyba rzadko kto korzysta. Zamiast tego KDDI R&D Laboratories zaoferowały oprogramowanie rozpoznające właściciela komórki na podstawie gestu – machania ręką z aparatem w dłoni.

Eksperymenty na programistach

16 lipca 2014, 10:19Microsoft pracuje nad technologią wyłapywania błędów programistycznych w czasie rzeczywistym podczas tworzenia kodu. Pomysł polega na... badaniu sygnałów biologicznych przekazywanych przez organizm progamisty.

Nowa koncepcja pracy pamięci cache

10 września 2015, 14:50Podczas International Conference on Parallel Architectures and Compilation Techniques naukowcy z MIT-u zaprezentowali pierwszą od 30 lat nową koncepcję utrzymania spójności pamięci cache w układach elektronicznych

Android wszystkich szpieguje

22 listopada 2017, 15:50Android namierza lokalizację użytkowników nawet, jeśli wyraźnie sobie tego nie życzą. Jak wykazało śledztwo przeprowadzone przez magazyn Quartz telefony z systemem Android zbierają dane o lokalizacji wież przekaźnikowych i wysyłają te informacje do Google'a. Zatem nawet jeśli wyłączymy GPS i nie zezwolimy żadnej z aplikacji na zbieranie informacji o naszym położeniu, system operacyjny Google'a nadal będzie to robił i będzie przekazywał koncernowi dane

Szef agencji kosmicznej zwolniony za informowanie o wycince lasów Amazonii

6 sierpnia 2019, 05:28Dyrektor brazylijskiego Narodowego Instytutu Badań Kosmicznych (INPE) fizyk Ricardo Galvão, został zwolniony ze stanowiska po tym, jak publicznie pokłócił się z prezydentem Jairem Bolsonaro na temat danych dotyczących wycinki lasów deszczowych Amazonii.

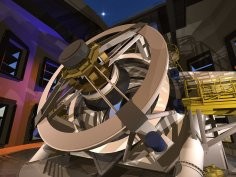

Jak zważyć galaktyki na potrzeby największych przeglądów nieba?

11 stycznia 2022, 05:34NCBJ koordynuje polski udział w największym w dotychczasowej historii przedsięwzięciu astronomii obserwacyjnej. W polu widzenia teleskopu budowanego w Chile znajdzie się jednorazowo obszar 40-krotnie większy od tarczy Księżyca. Obserwacje zaplanowane na 10 lat dostarczą m.in. danych o obiektach zmiennych. Naukowcy z NCBJ z zespołu ASTROdust już dziś przygotowują algorytmy, które wzbogacą zestaw informacji pozyskanych z obserwacji.

HTTPA ma pomóc chronić dane

16 czerwca 2014, 07:55Badacze z Decentralized Information Group z MIT-u proponują, by dane użytkowników internetu chronić za pomocą większej przejrzystości. Dotychczasowe próby ich ochrony, polegające na bezpiecznym przechowywaniu i szyfrowanym przesyłaniu, nie zdają bowiem egzaminu.

Dane z Gmaila, Hotmaila i Yahoo Maila na sprzedaż

5 maja 2016, 09:16W sieci krążą informacje, że rosyjscy cyberprzestępcy oferują na sprzedaż dane milionów użytkowników Mail.ru, Gmaila, Hotmaila i Yahoo Maila. Spośród nich 42,5 miliona rekordów to dane, które nigdy wcześniej nie wyciekły. Informację taką przekazał Reutersowi Alex Holden odpowiedzialny za bezpieczeństwo w firmie Hold Security

10 kroków do bezpieczeństwa danych i sieci

21 lutego 2022, 10:23Wiele z informacji przechowywanych elektronicznie na Uniwersytecie to poufne informacje finansowe, osobiste, medyczne i inne informacje prywatne. Nieuprawnione rozpowszechnianie lub dostęp do danych i sieci uniwersyteckiej jest nieetyczne i, być może, nielegalne. Osobista odpowiedzialność może być ponoszona niezależnie od tego, czy dane zostały naruszone umyślnie czy nieumyślnie.

Teleskop Webba jest 3000 razy dalej niż Hubble i przysyła 20 razy więcej danych

12 lipca 2022, 09:33Z Teleskopu Webba na Ziemię zaczęły trafiać pierwsze zdjęcia przestrzeni kosmicznej oraz dane spektroskopowe. Gdy będziemy oglądać fascynujące obrazy warto pamiętać, że pochodzą one z urządzenia, które znajduje się niemal 3000 razy dalej od Ziemi niż Teleskop Hubble'a. Warto więc dowiedzieć się, jak do nas trafiły.

« poprzednia strona następna strona » 1 2 3 4 5 6 7 …